車載AIによる自動車サイバー脅威検知:アラートノイズをインサイトに変えるオンボードセキュリティ

車両がソフトウェアを多用し、多数のサイバーセキュリティセンサーを搭載するようになった現在、従来のアラート中心の脅威検知アプローチはもはや現実的とは言えません。本ブログでは、PlaxidityXの車載AIモデルと脅威検知アーキテクチャが、車両内で発生する生データのイベントをどのように文脈化し、攻撃を意識したインテリジェンスへと変換するのかを解説します。これにより不要なノイズを抑えつつ、悪意ある挙動をリアルタイムで分類することが可能になります。AIを用いた検知機能を車両そのものに組み込むこのアプローチは、スケーラブルで強靭(レジリエント)な自動車サイバーセキュリティの将来像を示しています。なぜなら車両は常にクラウドと接続されているとは限らず、通信遅延やデータ量、運用コストの制約も存在します。そのため、すべてをSOC側で判断するのではなく、車両内で意味のある分析を行うことが現実的になりつつあります。

今日の自動車は、もはやギアやエンジンだけで構成された機械ではありません。ソフトウェア、ECU、そしてサイバーセキュリティセンサーによって支えられた、いわば走るデータセンターです。しかし、この進化には代償も発生しています。すなわち、攻撃者に狙われるアタックサーフェスの拡大です。

ブログ記事や研究論文、セキュリティアドバイザリを通じて新たな脆弱性が次々と公開される中、自動車メーカーやサプライヤーは、車両内の異常な挙動を監視・検知するためにサイバーセキュリティ企業のソリューションを求めるようになっています。

その結果、潜在的な脅威を検出することを目的とした自動車サイバーセキュリティコンポーネントが車両内に組み込まれるエコシステムが形成されてきました。しかし、検知システムが十分にチューニングされていない場合、文脈に乏しく単独での分析が難しいアラート、あるいは繰り返し発生するアラートが大量に生成されることで、セキュリティアナリストの負担は大きくなり、システム全体での分析効率の向上が求められるようになります。多くの組織ではこれらのアラートを集中管理型のセキュリティ・オペレーションセンター(SOC)に集約していますが、このような事後対応型の運用であっても、いわゆる「アラートノイズ」によって分析が追いつかない状況が生じがちです。

この状況には、SOCに到達する前の段階でイベントをフィルタリングし、相関付け、分類するAIを用いたオンボードの脅威検知を用いることで対応できるようになると考えられます。インテリジェンスをイベント発生源に近づけることで、車両自体が最初の防御ラインとなり、より実効性の高いセキュリティを実現できます。多くの自動車メーカーやサプライヤーではすでにIDSを導入していますが、課題は「検知できないこと」ではなく、「検知結果をどう扱うか」に移りつつあります。本アプローチは、UN R155やISO/SAE 21434に基づくリスク分析を前提としながら、その結果を運用フェーズの検知や対応にまでつなげることを目的としています。

AIを活用した自動車脅威インテリジェンスの導入

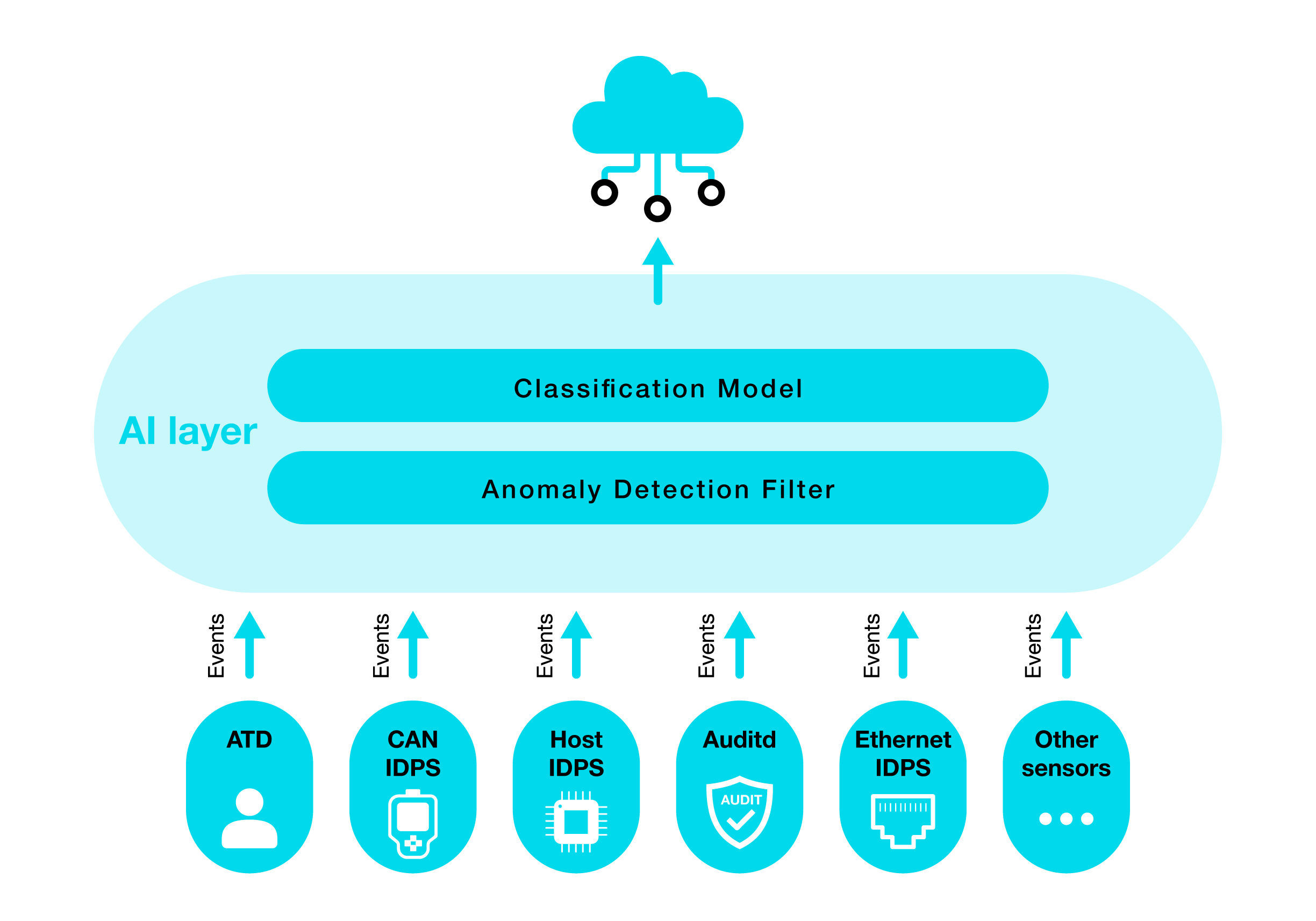

単に異常を受動的に報告するだけでなく、その意味を理解する車両を想像してみてください。本ソリューションは車両アーキテクチャに直接統合され、複数のオンボード検知システムからイベントを取り込みます。機械学習モデルを用いて誤検知を低減し、潜在的な攻撃を分類するとともに、Automotive Threat Matrix(ATM)に基づく既知の攻撃者の振る舞いと相関付けを行います。(ATMは、Auto-ISACが策定した業界標準の脅威分類で、実際の自動車サイバー攻撃事例に基づいて攻撃者の戦術(Tactics)や手法(Technique)を体系化し、整理したものです。)

以下の図は、このアーキテクチャの全体像を高いレベルで示したものです。

脅威アセスメント:攻撃の全体像を把握する

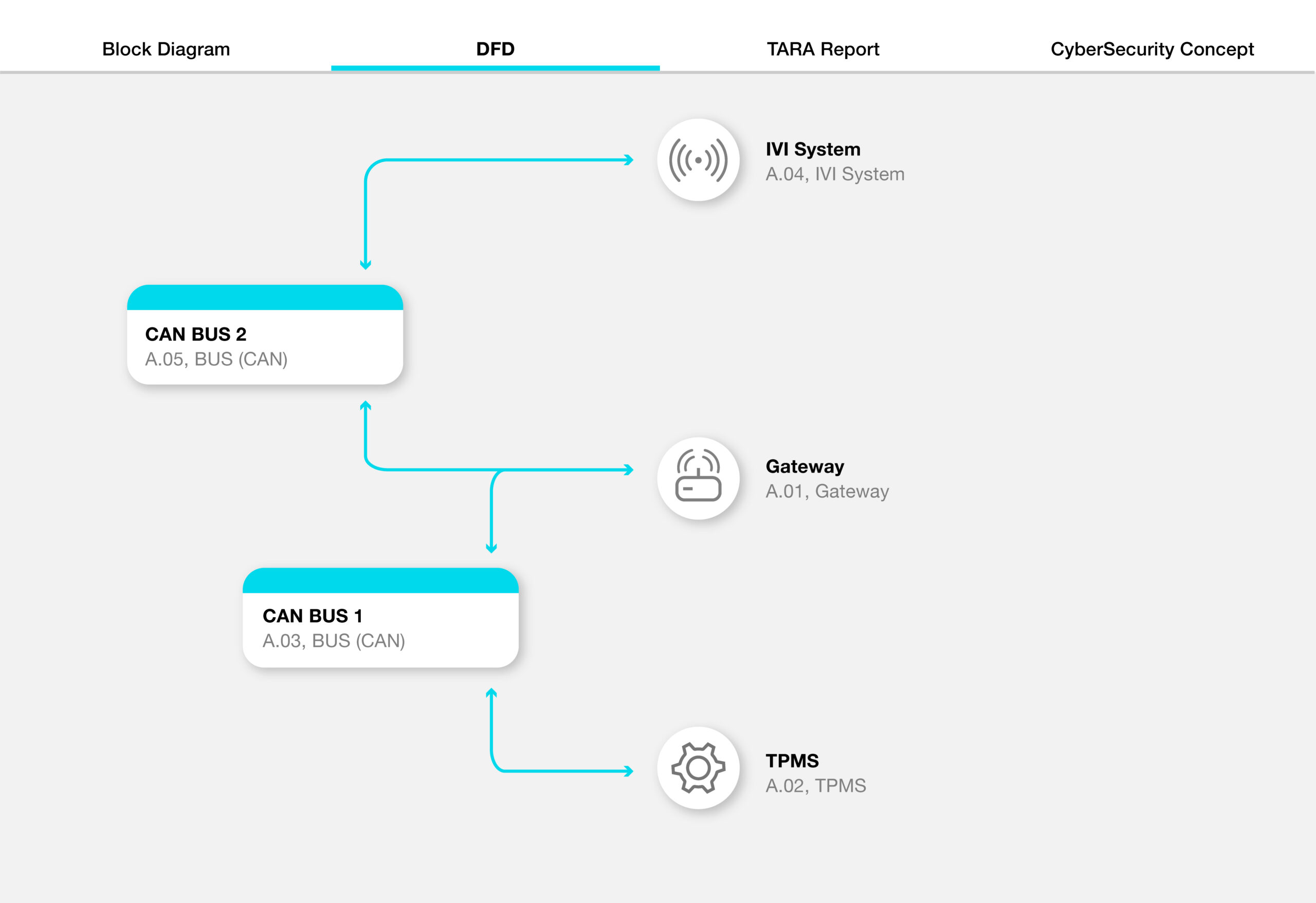

効果的な検知を実現するためには、想定される攻撃シナリオを包括的に理解することが不可欠です。そこで重要な役割を果たすのが、Security AutoDesignerです。

このツールは、車両全体を対象とした脅威モデリングを効率化します。最小限の入力情報をもとに、完全なTARA(脅威分析とリスク評価)レポートを自動生成し、車両内に存在する脆弱性や攻撃経路を可視化します。

アノマリー検知:車両における「正常」を学習する

アノマリー検知を実行する前に、すべてのIDSを高感度モードで動作するよう設定しました。

脅威の全体像(脅威ランドスケープ)を定義した後、検知フェーズに進みます。ここでは、車両ごとに「正常な状態」がどのような挙動であるかを学習していきます。

攻撃分類:文脈こそが鍵

アノマリーが検知されたという事実だけでは、全体像を把握することはできません。攻撃ベクトルを理解し、想定される影響を評価し、適切な対策につなげるためには、文脈に基づく分析が不可欠です。Security AutoDesignerは、検知されたアノマリーをATMと相関付けます。この業界標準のフレームワークは、実際の自動車サイバー攻撃事例に基づき、攻撃者の戦術や手法を体系的に整理したものです。

分類モデルのための学習データ生成

本ソリューションの教師あり分類モデルは、高品質でラベル付けされたデータを前提としています。

- 自動攻撃シミュレーション

まず、Security AutoTesterを用いて現実的な攻撃シナリオを自動的にシミュレーションします。CANメッセージの通信周期の破壊、不審なUDSコマンドの送信、異常な操作の実行などを通じて、実環境に即した挙動を再現します。 - シナリオ構成

次に、これらのテストシナリオをATMの各手法に直接対応させます。例えば、以下のような例があります。- 不審なUDSメッセージ送信後にシステム変更を行う挙動は、ATMの手法である「Abuse Standard Diagnostic Protocol for Persistence(永続化を目的とした標準診断プロトコルの悪用)」に該当します。

- 異常なファイル探索といった比較的単純なテストは、ATMの「File and Directory Discovery(ファイルとディレクトリの検出)」という手法に該当します。

- データセットの作成

データセットの作成にあたっては、生成されたイベントデータのみを使用し、各センサー固有の実装や独自情報は抽象化します。あくまで観測された挙動に焦点を当てることで、汎用性を高めています。また、データ漏洩を防ぐため、検証用データセットは学習用データとは厳密に分離されています。

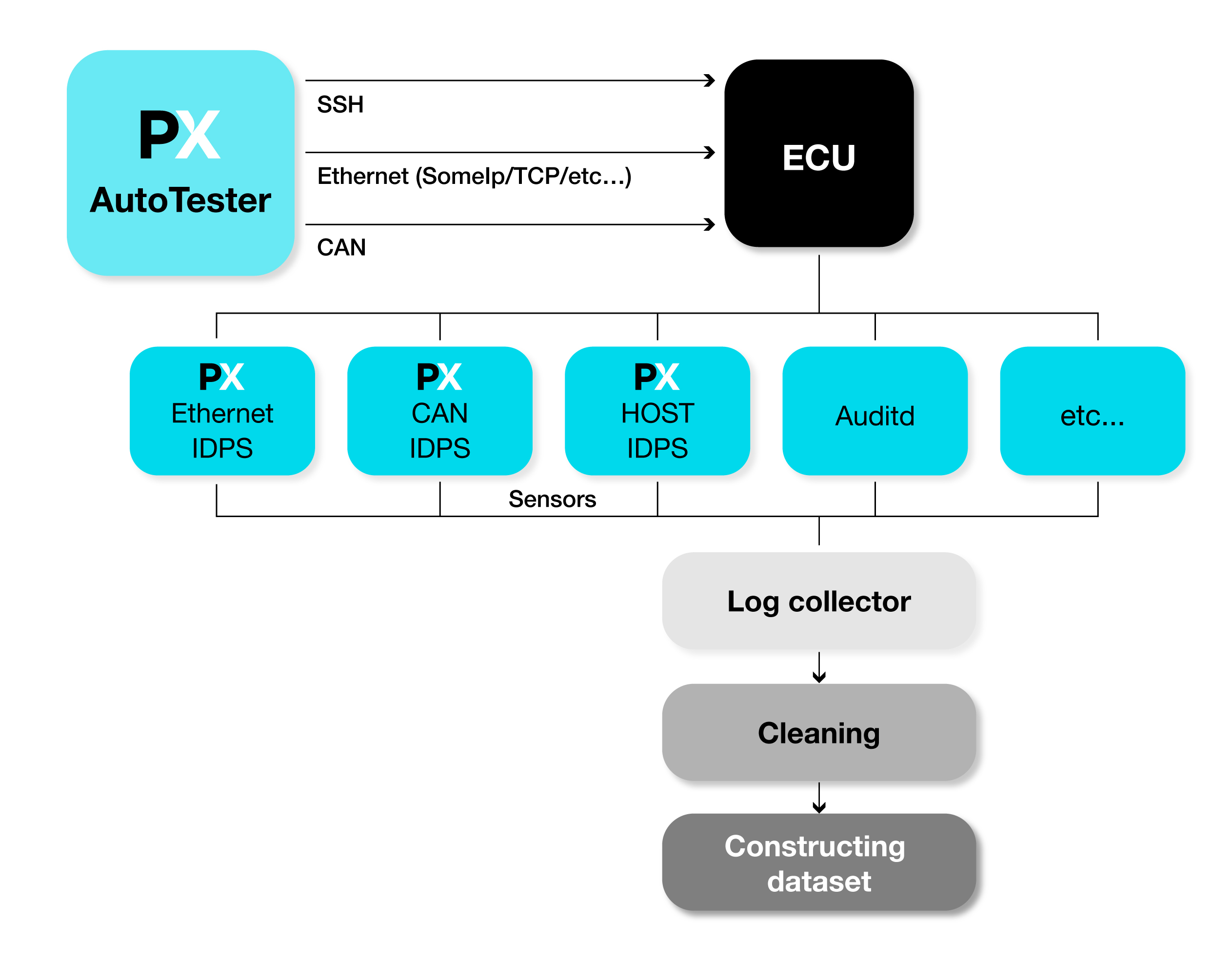

テストアーキテクチャ

- PX AutoTesterは、車両ネットワークまたはECU上で必要なすべてのテストを実行します。

- 各センサーは、テスト中に監視対象のデータや挙動から未加工のテレメトリおよびイベントデータを生成します。

- ログコレクターが複数のソースからログを収集して統一フォーマットへ変換します。

- クレンジング工程では、テスト手順そのものに起因するアーティファクト(ノイズや歪み)を除去します。例えば、コマンド実行に使用したSSHセッションがプロトコル関連のイベントを生成し、分析を誤らせる可能性があるため、こうしたノイズを取り除きます。

- データセットの構築では、クレンジングされたデータをモデル学習に適した一貫性のある構造へと整形します。

AIモデルアーキテクチャ

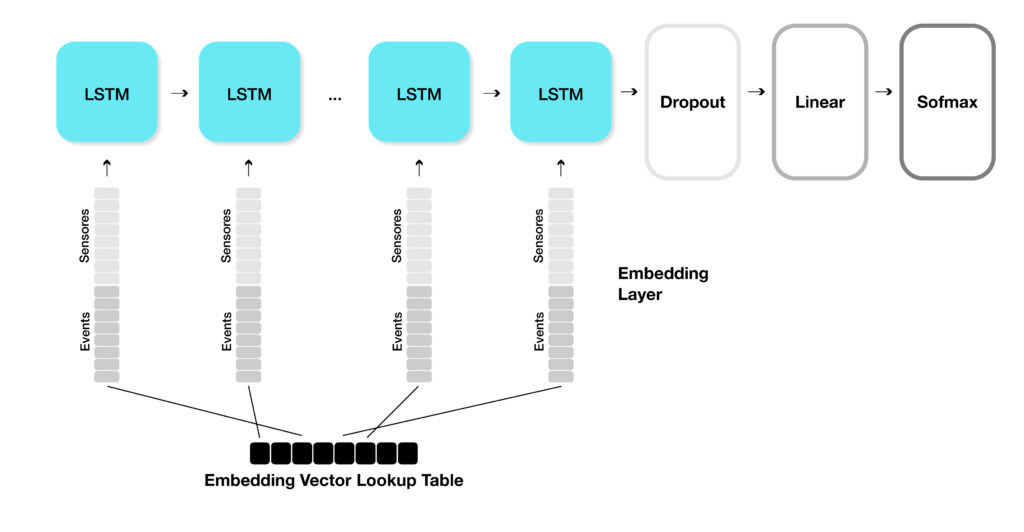

本モデルは、センサーの文脈情報を含むイベントシーケンスを入力として処理します。

- 入力:イベントIDとセンサーIDそれぞれ長さ50のシーケンスとして与えられます。

- 埋め込み:イベント用とセンサー用にそれぞれ次元36の埋め込み層を持ちます。

- シーケンスモデリング:時系列の依存関係を捉えるために1層のLSTMを用います。

- 潜在空間学習:類似したイベントは近接したクラスタを形成します。これにより、未知の攻撃、いわゆるゼロデイ攻撃であっても、挙動の類似性に基づいたクラスタリングが可能になります。

- 分類:最終結果は、既知のATM手法に対するソフトマックス確率分布として出力され、現時点では5つのクラスを予測対象としています。

評価と可視化

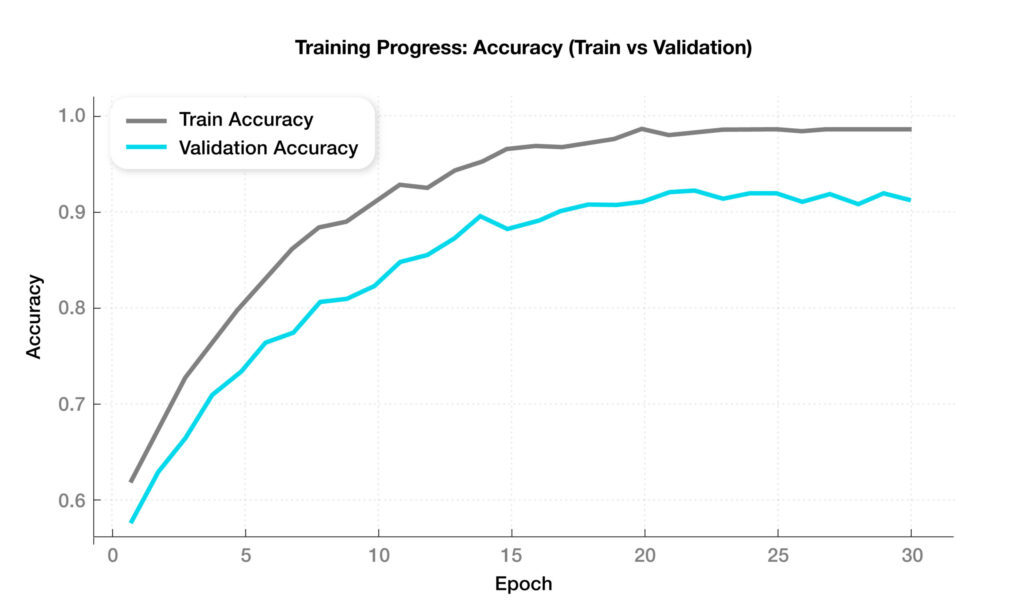

学習完了後、モデルの性能は可視化および統計的手法の両面から検証されます。

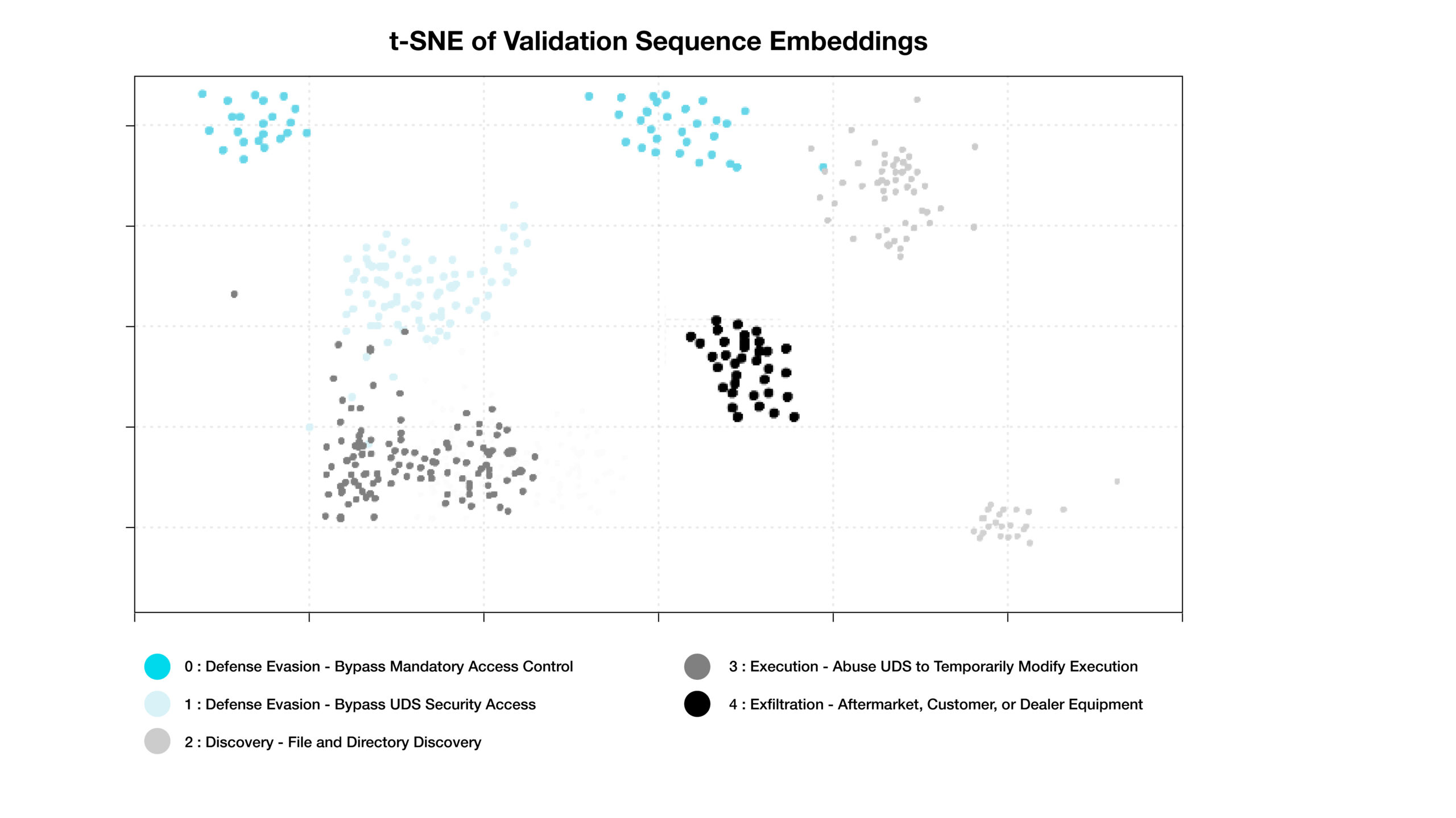

高次元のデータをこの可視化マップ上に投影することで、モデルが正常な挙動と不審なパターンを適切に分離できているかを迅速に確認でき、これまでに観測されていない脅威も一目で把握できます。t-Distributed Stochastic Neighbor Embedding(t-SNE)図は、類似した攻撃挙動が二次元空間上でどのようにグループ化されているかを示しています。

- 各点は、システムによって分類された一連のイベントシーケンスを表しています。

- クラスターは、車両や攻撃シナリオが異なっていても、振る舞いが類似したイベント群を示します。

- 色分けはモデルの予測結果ではなく、実際の正解ラベルに基づいています。

この可視化により、複雑な評価指標を精査する必要がなくなり、モデルの性能を直感的に把握できます。

なお、最適化にはクロスエントロピー損失関数を用いています。

- 正解率:0.92

- マクロ平均適合率:0.91

- マクロ平均再現率:0.90

- マクロ平均F1スコア:0.90

ゼロデイ攻撃の分類

潜在空間を活用することで、これまでに観測されていない新種の攻撃であっても分類が可能になります。モデルが特定の攻撃手法を事前に学習していなくても、挙動が既知の悪意あるパターンと類似していれば、その挙動を攻撃として認識します。いわば「見た目も振る舞いも同じであれば同類と判断する」アプローチです。

SOCを支援する:ノイズからストーリーへ

誤検知を除外し、挙動を分類し、既知の攻撃シナリオと相関付けた後、文脈情報を付加したデータをSOCへ送信します。これにより、SOCの分析担当者が受け取るのは、個別に切り離されたアラートではなく、構造化された一連の情報となります。

具体的には、何が起きたのか、それがどの既知の攻撃ベクトルに対応するのか、そして信頼度や推奨される対策といった情報が含まれます。このアプローチにより、分析担当者の負荷を大幅に軽減し、インシデント対応の迅速化と、より能動的な脅威対策が可能になります。

例えば、無数のCANアラートが個別に送られる代わりに、「未許可の診断セッションを検知。永続化を目的とした攻撃の可能性あり(ATM:T1543)」といった、信頼度や対策指針を伴う構造化されたインサイトがSOCに提供されます。

まとめ:よりよい車両に、よりよい防御を

車両のコネクテッド化やソフトウェア定義化が進む中、境界防御や事後的なSOC分析だけに依存するセキュリティ対策では不十分になりつつあります。今までは規制対応としてのサイバーセキュリティとして「導入フェーズ」にあったものが「運用フェーズ」へ移行する中で、検知結果の質と扱いやすさがこれまで以上に重要になっています。AIは、ノイズを抑制し、イベントを相関付け、実行可能なインテリジェンスをセキュリティチームに提供することで、従来とは一線を画すアプローチを実現します。

AIの進化とともに、車両は単に自らを守る存在にとどまらず、学習し、適応し、フリート全体でインテリジェンスを共有する存在へと変わっていくでしょう。

車両そのものが自らの防御に能動的に関与する時代が始まろうとしています。

執筆:2026年01月27日